Bots gehören zum Standardrepertoire von Cyberkriminellen, wenn es darum geht DoS-Attacken zu starten, millionenfache Spam-Kampagnen durchzuführen oder Daten zu stehlen. Die G Data SecurityLabs haben in einem speziellen eCrime-Untergrund Markt jetzt einen speziellen Bot entdeckt, der Antivirenprogramme attackiert um diese auszuschalten. Dabei unterbindet der „Beta Bot“ u.a. die Auto-Update-Funktion der auf dem infizierten Computer installierten Security Software und versucht die Firewall mit manipulierten Programmen zu umgehen. Das Schadprogramm ist so in der Lage, die Schutzmechanismen außer Kraft zu setzen um beliebige Schädlinge auf dem infizierten PC einzuschleusen um beispielsweise Kreditkartendaten zu stehlen. G Data Kunden sind vor dem gefährlichen Schädling geschützt, die Security-Lösungen des deutschen IT-Security-Herstellers lassen sich nicht deaktivieren.

Bots gehören zum Standardrepertoire von Cyberkriminellen, wenn es darum geht DoS-Attacken zu starten, millionenfache Spam-Kampagnen durchzuführen oder Daten zu stehlen. Die G Data SecurityLabs haben in einem speziellen eCrime-Untergrund Markt jetzt einen speziellen Bot entdeckt, der Antivirenprogramme attackiert um diese auszuschalten. Dabei unterbindet der „Beta Bot“ u.a. die Auto-Update-Funktion der auf dem infizierten Computer installierten Security Software und versucht die Firewall mit manipulierten Programmen zu umgehen. Das Schadprogramm ist so in der Lage, die Schutzmechanismen außer Kraft zu setzen um beliebige Schädlinge auf dem infizierten PC einzuschleusen um beispielsweise Kreditkartendaten zu stehlen. G Data Kunden sind vor dem gefährlichen Schädling geschützt, die Security-Lösungen des deutschen IT-Security-Herstellers lassen sich nicht deaktivieren.

Wie wird der Bot auf dem infizierten PC aktiv?

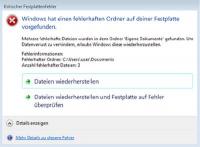

Gelangt der Beta Bot auf den Computer, versucht das Schadprogramm an erweiterte Windows-Benutzerrechte zu gelangen um die Schadfunktionen auszuführen und das installierte Antivirenprogramm auszuschalten. Dem Nutzer wird hierzu ein angeblich kritischer Festplattenfehler oder einen Meldung über beschädigte Dateien im Ordner „Eigene Dokumente“ und gleichzeitig auch ein Lösungsweg zur Fehlerbeseitigung angezeigt. Möchte der Anwender das Problem lösen, wird er per sogenannten User Account Control-Dialog aufgefordert, Windows erweiterte Berechtigungen zu gewähren. Dann kann der Bot aktiv werden und die installierte Virenschutzlösung deaktivieren.

Um nicht nur deutschsprachige Nutzer anzugreifen, liefert der Beta Bot die Fehlermeldung und den UAC-Dialog u.a. auch auf Englisch, Spanisch, Französisch und Niederländisch aus.

Bots gehören zum Standardrepertoire von Cyberkriminellen, wenn es darum geht DoS-Attacken zu starten, millionenfache Spam-Kampagnen durchzuführen oder Daten zu stehlen. Die G Data SecurityLabs haben in einem speziellen eCrime-Untergrund Markt jetzt einen speziellen Bot entdeckt, der Antivirenprogramme attackiert um diese auszuschalten. Dabei unterbindet der Beta Bot u.a. die Auto-Update-Funktion der auf dem infizierten Computer installierten Security Software und versucht die Firewall mit manipulierten Programmen zu umgehen. Das Schadprogramm ist so in der Lage, die Schutzmechanismen außer Kraft zu setzen um beliebige Schädlinge auf dem infizierten PC einzuschleusen um beispielsweise Kreditkartendaten zu stehlen. G Data Kunden sind vor dem gefährlichen Schädling geschützt, die Security-Lösungen des deutschen IT-Security-Herstellers lassen sich nicht deaktivieren.

Wie wird der Bot auf dem infizierten PC aktiv?

Gelangt der Beta Bot auf den Computer, versucht das Schadprogramm an erweiterte Windows-Benutzerrechte zu gelangen um die Schadfunktionen auszuführen und das installierte Antivirenprogramm auszuschalten. Dem Nutzer wird hierzu ein angeblich kritischer Festplattenfehler oder einen Meldung über beschädigte Dateien im Ordner Eigene Dokumente und gleichzeitig auch ein Lösungsweg zur Fehlerbeseitigung angezeigt. Möchte der Anwender das Problem lösen, wird er per sogenannten User Account Control-Dialog aufgefordert, Windows erweiterte Berechtigungen zu gewähren. Dann kann der Bot aktiv werden und die installierte Virenschutzlösung deaktivieren.

Um nicht nur deutschsprachige Nutzer anzugreifen, liefert der Beta Bot die Fehlermeldung und den UAC-Dialog u.a. auch auf Englisch, Spanisch, Französisch und Niederländisch aus.

Firmenkontakt

G Data Software AG

Kathrin Beckert

Königsallee b 178

44799 Bochum

Deutschland

E-Mail: presse@gdata.de

Homepage: http://www.gdata.de

Telefon: +49.234.9762.376

Pressekontakt

G Data Software AG

Kathrin Beckert

Königsallee b 178

44799 Bochum

Deutschland

E-Mail: presse@gdata.de

Homepage: http://

Telefon: +49.234.9762.376